OTセキュリティソリューションOTセキュリティ対策ガイド

経産省工場セキュリティガイドラインに基づく

OTセキュリティ対策の進め方

-3- セキュリティ対策の導入、運用における対策

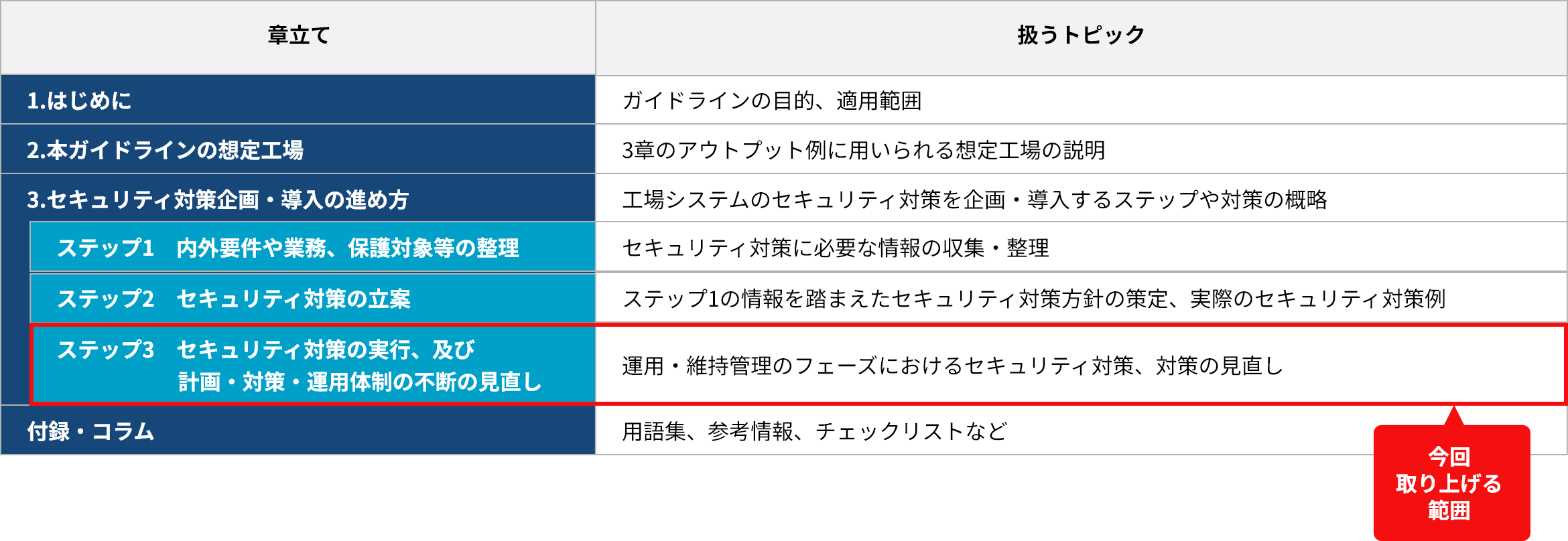

#3、4に引き続き、経済産業省の「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」(以下「工場セキュリティガイドライン」と記載)に沿って解説していきます。

#4ではシステム構成面、物理面のセキュリティ対策の立案までを説明しました。立案後は対策の実装・導入を行うことになります。また、対策を導入するだけでなく、監視や対策の運用・維持、日常業務におけるセキュリティ対策、緊急時の対応体制・手順の整備、委託先管理など、人や組織による対応も必要です。#5では、セキュリティ対策の導入と、運用フェーズにおける対策について説明します。

表1 工場セキュリティガイドラインの全体構成

目次

1.セキュリティ対策の導入

工場セキュリティガイドラインでは、セキュリティ対策の導入に関してはあまり触れられていません。対策の導入は、立案以上に個社や個別のOT環境による差異が大きく、汎用的な内容としてガイドに反映することが難しいためと考えられます。

システム構成面のセキュリティ対策は外部ベンダーに委託することが一般的です。この際、環境によって導入に関する要件が異なること以外に、OT環境のシステムや設備への理解が必要であること、既存のシステム・設備ベンダーやセキュリティ製品ベンダーとの連携・調整が求められることも課題として想定されます。こういった課題に対しては、ベンダーの事業や組織、取扱製品、対策導入実績などから、知見の有無や他ベンダーとの連携可否を客観的に判断し、ベンダーを選定することが重要です。

また冒頭にも記載したとおり、対策を導入した後はそれらを運用する必要があります。運用をスムーズに行うためには、対策立案・導入の時点で運用を考慮しておく必要があり、運用に関する知見も求められます。設計情報などの引継ぎも考えると、OT環境のリスク把握(アセスメント)から対策の立案、導入、運用までをワンストップで提供可能なベンダーが最適と言えます。

対策の導入は時間とコストがかかる上に、やり直しが難しいフェーズです。知見と実績を持ち、信頼できるベンダーをパートナーとして進めていきましょう。

2.運用・維持におけるセキュリティ対策(ステップ3 (1))

セキュリティ対策の導入が無事に完了したら、運用のフェーズに移行することになります。ガイドラインでは、ステップ3 (1)で「ライフサイクルでの対策」として運用や維持におけるセキュリティ対策をまとめて記載しています。以下、ガイドラインの内容に沿って説明していきます。

2.1 運用・管理面のセキュリティ対策

対策のポイント

- サイバー攻撃に対して早期に認識・対処できる体制構築や手順の整備を行う

- セキュリティ対策の運用ルールを策定し、ルールを遵守するよう周知やチェックを実施する

- 公的機関やベンダーなどからサイバー攻撃の動向やセキュリティ対策について情報収集する

運用・管理面で必要な対策として、本ガイドラインでは以下の3点を挙げています。

・サイバー攻撃の早期認識と対処

サイバー攻撃や、その可能性がある事象を早期に検知・把握するためには、セキュリティ観点での監視が必要です。技術的対策において、不正や異常を検知する対策(侵入検知システム(IDS)、侵入防止システム(IPS)、ファイアウォール、マルウェア対策ソフトなど)を導入した場合は、これらの対策がアラートを発報していないかを常時監視することが重要となります。

また、サイバー攻撃を検知・把握したら、被害が拡大しないよう可能な限り早く対処しなければなりません。そのためには、インシデント対応体制の構築や、発生した事象に応じた対応手順などを事前に整備することが必要です。

なお、「セキュリティ監視」については2.2、「インシデント対応」については2.3で詳しく説明しています。

・セキュリティ管理

システム化されていない運用・管理業務についても、セキュリティを維持するようにルールや手順を定め、それを利用者などに周知して守らせることが必要です。例えば、各種アカウントの管理、機器・媒体・ネットワークの管理、バックアップ、入退出の管理などが挙げられます。運用が既に存在する場合、導入したシステム構成面・物理面のセキュリティ対策に合わせて内容を調整するのが良いでしょう。

・情報共有

ここでは、サイバー攻撃に関する情報の共有を受けること、自社が把握した情報を共有することの両方を指しています。情報処理推進機構(IPA)やJPCERTコーディネーションセンターなどの公的組織、業界団体、ベンダーから、サイバー攻撃の動向や効果的なセキュリティ対策などの情報を入手して自社の対策に活かすことが望ましいです。

2.2 セキュリティ監視の体制

対策のポイント

- 常にアラートを監視できる体制を構築する

- アラート内容の分析や緊急性の判定、監視製品の運用管理も求められる

- OT環境に知見のあるSOCの活用が推奨される

運用面の対策の中でも、セキュリティ監視をどのように行うかという点は重要です。

近年、ランサムウェアの脅威が拡大し続けていますが、ランサムウェアは感染してすぐに暗号化するのではなく、潜伏しながら拡大を広げ、週末や祝日などに暗号化を行う傾向があります。こういった攻撃に対抗するには、感染拡大の兆候を検知できるセキュリティ監視製品の導入や、工場の稼働時間外でもアラートを監視できる体制が必要です。

しかしながら、常時監視できる体制を内部のリソースのみで対応することは現実的にはハードルが高いでしょう。いつ発生するかわからない監視機器からのアラートを受けた上で、アラートの内容を分析・理解して対応する必要があり、そのためにはセキュリティの知見・スキルと自社のOT環境への理解の両方が求められます。これらの条件を満たすには、OT環境の知見があるSOC(Security Operation Center)サービスを利用することが推奨されます。

外部のSOCサービスを利用すると、単純にアラートを監視するだけでなく、アラートの緊急性の判定(トリアージ)によって自社の対応負荷を低減したり、複数の機器のアラートを相関分析するなど高度な対応を行ったりすることが可能になります。また、監視製品自体の運用管理(誤検知を減らすチューニングや機器の更新など)を任せることもできます。自社で確保できる工数やセキュリティのスキルに合わせて、委託する範囲を調整すると良いでしょう。

2.3 インシデント対応の体制・手順の構築

対策のポイント

- インシデントは予測不可能なため、対応手順や判断基準は事前に定めておく

- OT環境でのインシデント対応体制(FSIRT)の構築や対応手順の策定は外部の支援を受けると効果的・効率的

サイバー攻撃を検知・把握した際の対応についても、監視と同様にセキュリティの知見・スキルが求められます。ただし、事象によっては機器の停止やネットワークからの切り離しなど事業に影響する判断を伴う場合があり、そういった判断を外部には委託できないため、自社内で対応できる体制・手順を構築する必要があります。

サイバー攻撃によるインシデントに対応するためには、SIRT(Security Incident Response Team)と呼ばれる対応体制を構築しておくことが求められます。一般的なインシデント対応組織は情報システムにおけるインシデントを前提としている場合が多く、OT環境のインシデントはカバーできないことがあります。そのため、OT環境を対象としたFSIRT(Factory SIRT)の構築が望ましいです。

また、インシデント対応の手順や、その際の判断基準を定めておくことも重要です。インシデントが発生した場合、発生した事象の詳細や原因の調査、被害の拡大防止、復旧など、通常の業務とは異なるさまざまな作業とそれに伴う判断が必要となります。しかし、切迫した状況で判断や対応を正しくかつ迅速に行うことは困難です。対応手順・判断基準をあらかじめ定めておくことで、インシデント発生時の対応を速め、被害を抑えることが可能になります。ランサムウェア攻撃など、発生する可能性が高い事象について、誰がどのように対応するか、いつ対応するか(即時対応が必要か営業時間内の対応で良いか)、誰と連携するか(社内/社外の両方を含む)などを検討して文書化すると良いでしょう。

FSIRT自体を外注することはできませんが、FSIRTの構築や手順の整備などの支援を依頼することは可能です。インシデントが発生してから対応体制や手順を考えていると、その間に被害が拡大してしまいます。そうなってしまう前に、適宜外部の支援も活用して体制・手順を整備しておくことを推奨します。

2.4 維持・改善面のセキュリティ対策

対策のポイント

- 脆弱性などの情報を収集し、対策の運用や改善に役立てる

- セキュリティ対策が有効に機能するために、関係者へのOTセキュリティに関する教育を行う

- 外部・内部環境の変化に応じてセキュリティ対策自体の見直しを適切なタイミングでそれぞれ実施する

維持・改善面の対策としては、環境の変化などに応じたセキュリティ対策の評価・見直しと、組織・人材のスキル向上を目的として、以下3点が挙げられています。

・セキュリティ脅威・脆弱性情報の収集

新たな攻撃手法や流行している攻撃手法、サイバー攻撃に使われている脆弱性などの情報を収集し、セキュリティ対策に反映することが推奨されます。あらかじめタイミングを決めて、定期的に確認すると良いでしょう。

・教育・人材育成

セキュリティの維持には、関係者それぞれの意識の向上や、適切なスキルの習得も必要になります。OT環境のセキュリティリスクや対策はIT環境と異なる部分が多く、個社によっても異なるため、自社に合った教育を実施しなければなりません。例えば、OT環境のセキュリティ脅威や対策の必要性を理解させる、運用・管理面のセキュリティ対策を定着させる、インシデント発生時の対応のシミュレーションを行うなどの教育・トレーニングが有効です。

・対策の見直し

セキュリティ対策について定期的に実施状況を確認し、改善・見直しを図ることも重要です。セキュリティ対策を立案・導入しても、期待通りに効果が出ないことがあります。例えば、現場の実態と合っていない場合や、運用の負荷が想定以上に高い場合、対策導入後にOT環境の変更が行われた場合などです。また、導入済みの対策が、新しいセキュリティ脅威に対応しきれないケースも考えられます。

定期的なタイミング以外に、工場やラインの新設・更改、大規模な組織変更など、対策の前提条件が変わってしまう場合にも、それに合わせた見直しが必要となります。セキュリティ対策の目的や事業環境の変化などの状況に応じて、適切な周期・タイミングでの見直しが推奨されます。

3.サプライチェーンのセキュリティ対策(ステップ3 (2))

近年、取引先や委託先を経由してサイバー攻撃が行われるケースや、製品の開発元が攻撃を受けた結果自社で利用している製品にマルウェアが仕込まれるケースなど、サプライチェーンに起因するインシデントが多発しています。OT環境でも同様のセキュリティリスクがあるため、自社だけでなく取引先や調達先のセキュリティ対策の実施状況についても確認する必要があります。

ガイドラインでは、以下の4つの分類ごとに主な確認ポイントが挙げられています。取引先・調達先の選定時の参考にしたり、相手方との合意のもとで仕様書などに取り込んだり、必要に応じてセキュリティ対策を要請したりといった対応が考えられます。

サプライチェーンにおけるセキュリティ対策の確認ポイント

- 購入製品/部品

- システム開発受託

- 連携システム(OT環境のシステムを他のシステムやクラウドサービスと連携する場合)

- 業務委託

確認ポイントの「業務委託」はサプライチェーンの対策の中でも特に留意が必要です。なぜなら、外部からOT環境に接続するためです。OT環境では運用や保守の業務委託を行うことが多く、その際にベンダーがリモートでアクセスする場合があります。こういったケースでは、自社側でセキュアなリモートアクセスなどの対策を導入し、ベンダーに使ってもらうことも一つの手段となります。ベンダーごとに対策状況を確認するよりも少ない管理工数でセキュリティを維持することができます。

4.まとめ

工場セキュリティガイドラインに基づくOTセキュリティ対策の進め方のうち、ステップ3を解説しました。「セキュリティ対策の進め方」というと対策の立案や導入に意識が向かいがちですが、実際には導入後の運用フェーズが時間としては最も長く、適切な運用によってセキュアな状態を保つことが必要不可欠です。リソースやセキュリティの専門性など自社だけで難しい部分は外部ベンダーなどで適切に補いながら、OTセキュリティを維持し続けられるような体制・プロセスを整備することを推奨します。

当社は、OT環境やシステム・設備の知見を踏まえた豊富なOTセキュリティ対策の実績を持ち、お客様環境の要件に合わせた対策導入を可能としています。また、自社グループで運用実績のある24時間365日体制での監視サービスや、インシデント対応の体制構築支援などのサポートも行っています。お困りの際はお気軽にお問い合わせください。