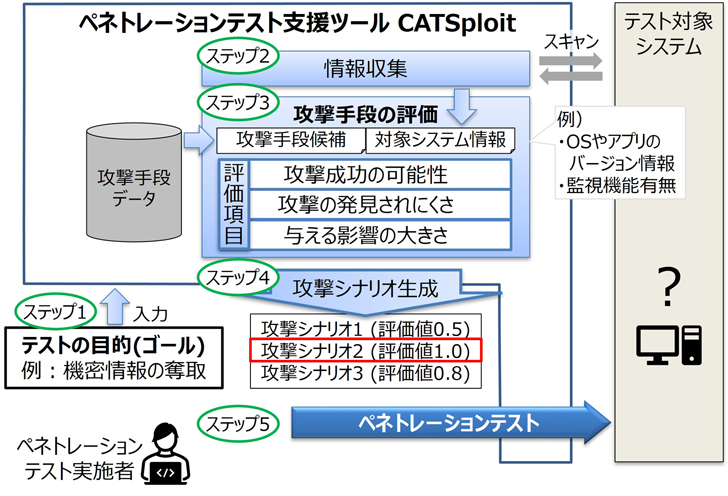

三菱電機株式会社は、ホワイトハッカー※1視点で、機密情報の奪取可否確認などペネトレーションテスト※2の目的に応じた攻撃シナリオを自動生成し、その有効性に評価値を付けて提案するペネトレーションテスト支援ツール「CATSploit(キャッツプロイト)」を世界で初めて※3開発しました。本ツールで生成された攻撃シナリオをペネトレーションテストに活用することで、高度な専門知識を持っていないセキュリティーエンジニアでも容易にテストを実施することが可能となります。

近年、AIやデータ利活用の進展により、社会インフラや工場機器などの制御システムがネットワークに接続されるようになり、制御システムを狙ったサイバー攻撃のリスクが高まっています。サイバー攻撃を受けると、停電や公共交通機関の運行停止など社会インフラの停止に繋がる恐れがあることから、制御システムにおけるセキュリティー対策は急務です。また、ISA/IEC 62443※4では、システムや機器が受けるサイバー攻撃や実装・設定上のミスに起因する脆弱性への対策として、ファジングテスト※5やペネトレーションテストなどのセキュリティーテストを実施することを要求しています。しかし、ペネトレーションテストは、ホワイトハッカーが実際にシステムや製品を攻撃することで脆弱性の有無を確認する試験であり、高度な専門知識が必要となることに加えて、ホワイトハッカーが希少な人材であるため、容易に実施できないという課題がありました。

当社は今回、ホワイトハッカーがテスト対象のシステムや製品に対して「攻撃成功の可能性」、「攻撃の発見されにくさ」、「与える影響の大きさ」の視点で手段を選択して攻撃を仕掛けている点に着目しました。この特徴を用いて、攻撃シナリオを選択するために各攻撃手段の有効性を表す評価値が一覧で表示されるペネトレーションテスト支援ツールを開発しました。

本開発成果の詳細は、ロンドンで12月6日から7日まで開催される「Black Hat Europe 2023 Arsenal」で、12月6日(現地時間11時)に発表する予定です。

- ※1

コンピューターなどに関する高度な知識や技術を、善良な目的のために活用するハッカー

- ※2

システムや装置に対して実際に攻撃を行い、侵入など不正アクセスができるか確認するテスト

- ※3

2023年12月5日時点、当社調べ

- ※4

産業用制御システム向けのセキュリティーに関する標準規格

- ※5

ソフトウエアに無効・不正な入力を与えることで、ソフトウエアの欠陥や脆弱性を発見するテスト手法