脆弱性に打ち勝つために有効な訓練・教育サービスとは

ITインフラサービスお役立ちコラム

2026年4月22日

【2026年最新版】サイバー攻撃への対策方法を解説|

トレンドや手口、被害事例を知っておこう

サイバー攻撃 ランサムウェア対策 標的型攻撃 フィッシング詐欺 インターネットが普及し、高性能なデジタルデバイスによって私たちの生活が便利になった反面、サイバー攻撃も多発しています。本記事では、サイバー攻撃の目的や2026年時点での最新情勢・トレンド、種類と手口を解説し、それらを防ぐために有効な対策方法を紹介します。

目次

資料ダウンロード

サイバー攻撃とは

サイバー攻撃とは、パソコンやスマホなどの情報端末、あるいはサーバーやネットワークに対する攻撃のことです。攻撃者はシステムに不正侵入し、データの盗取や改ざん、システムの機能停止を引き起こします。攻撃対象は個人にとどまらず、企業や組織も標的となり、甚大な被害を防ぐためにはしっかりとした対策が必要です。

サイバー攻撃の目的

サイバー攻撃の目的は、主に金銭的な利益を得ることです。システム内のデータにアクセスできないようにして身代金を要求するケースや、機密情報や顧客情報を盗み取って売却するケースがよく見られます。金銭目的以外にも、自己顕示欲、特定企業への私怨、愉快犯的行動、政治的主張など、動機は様々です。

大規模なサイバーテロでは、攻撃対象となる国家の重要なインフラの基幹システム、あるいは主要な金融機関のシステムをダウンさせるなどして、国力の弱体化や社会の混乱を狙います。

サイバー攻撃の情勢・トレンド

インターネットやデジタルデバイスが普及し、サイバー空間は個人の日常生活の一部となっています。現代社会におけるサイバー空間の重要性が高まるにつれ、犯罪行為の対象になることも増えました。

警察庁は、高度な技術を悪用したサイバー攻撃の情勢について、次のように指摘しています。

- 政府機関などにおいてDDoS攻撃と見られる被害が発生。

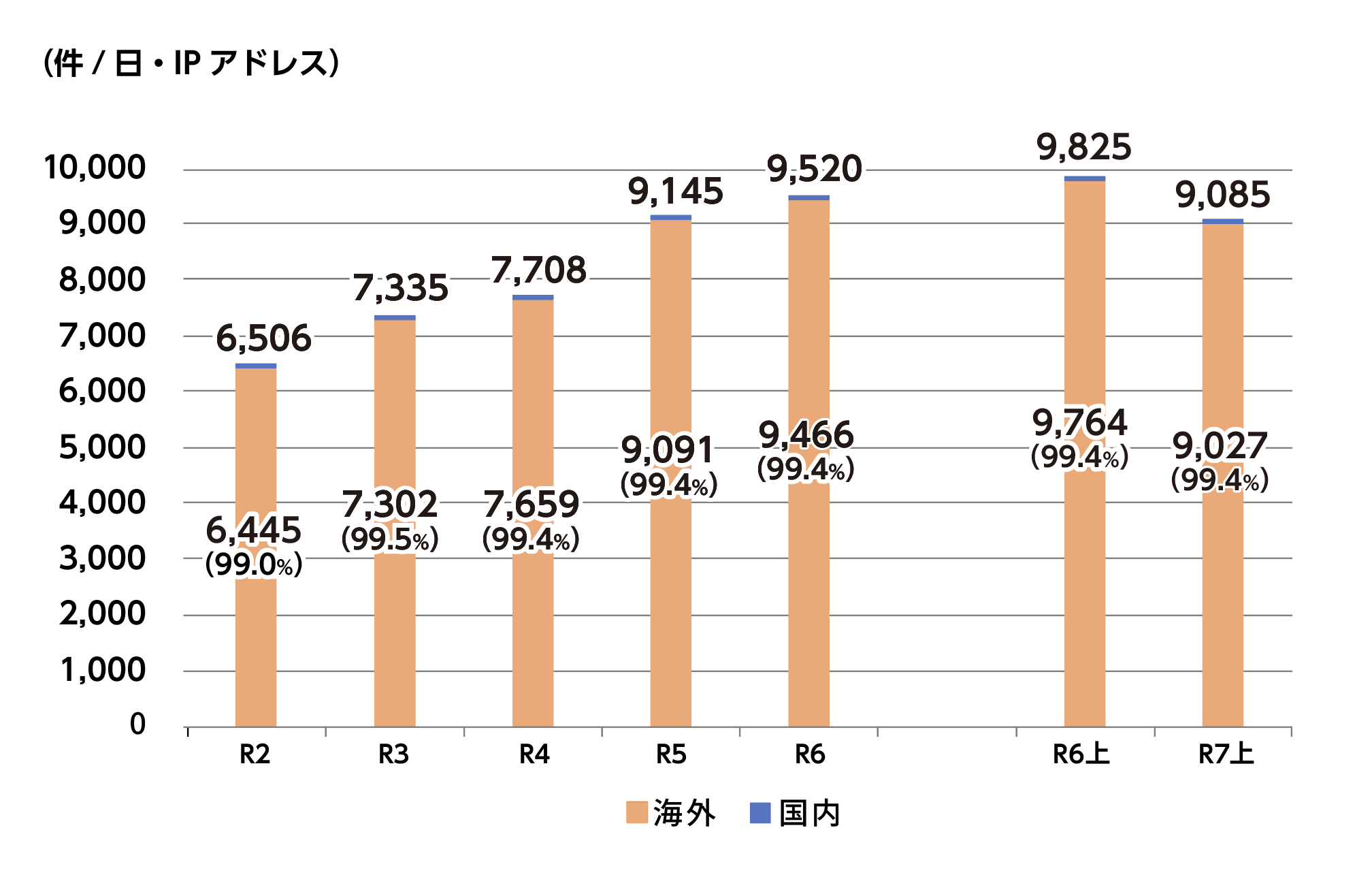

- 脆弱性探索行為などの不審なアクセス件数が高水準で推移(送信元の大部分が海外)。

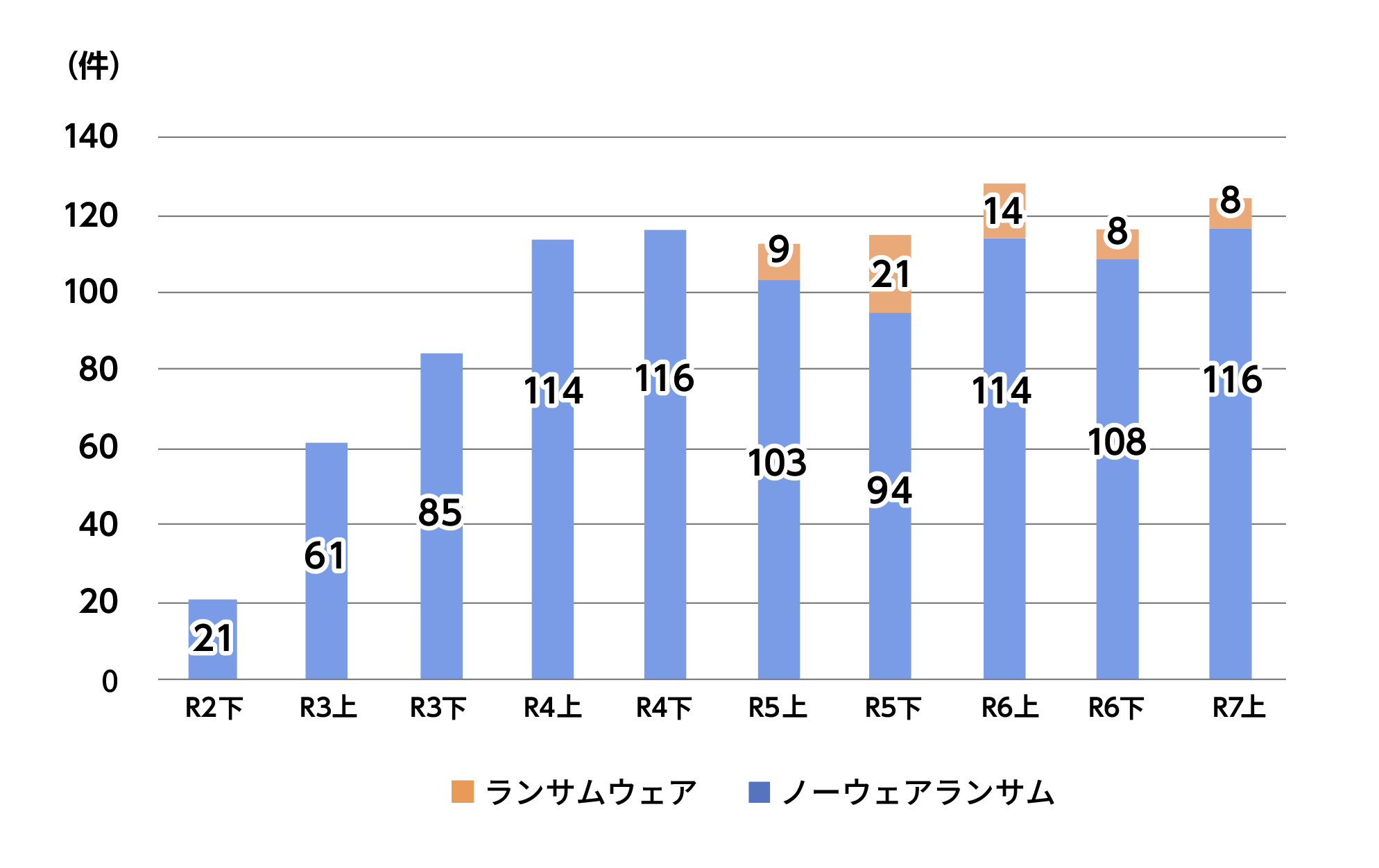

- 令和7年上半期におけるランサムウェアの被害報告件数は116件であり、令和4年下半期と並び最多。

図:脆弱性探索行為などの不審なアクセス件数の推移

図:令和7年上半期におけるランサムウェアの被害報告件数

以上の中でも特に、令和7年上半期のランサムウェア攻撃件数が前年同期と比較して増加していることから、組織や個人に対するリスクが依然として高い状況であるといえます。従来の単なるデータ暗号化による金銭要求に加え、窃取した情報の公開によって被害者を脅迫する二重脅迫型の手法が広がっており、攻撃者の手口はますます巧妙化しています。

AIを悪用したサイバー攻撃の進化

近年、生成AIの普及により、サイバー攻撃の手口は大きく変化しています。特に顕著なのが、AIを利用したフィッシングメールやなりすましメールの高度化です。従来は、不自然な日本語や誤字脱字などから「怪しいメール」と判断できるケースも多くありましたが、生成AIの登場により、正規の業務メールと見分けがつかないほど自然な文章が作成されるようになりました。

たとえば、社長や経営幹部を名乗り、業務連絡のように見せかけたメールや、「未払いの請求書があります」などと緊急対応を促すメール、さらには社内システムの管理者を装ってパスワード更新を求めるメールなど、実際の業務を装った攻撃が増えています。生成AIを使えば、こうしたメールを相手の状況に合わせた文面で短時間に大量作成することも可能です。

さらに、生成AIの普及によって、不正なスクリプトやマルウェアの作成も専門知識がなくても行えるようになりつつあります。攻撃の手法が急速に進化する一方で、企業側の対策は従来のメールフィルターやルールベースの検知に依存しているケースも多く、文面の巧妙化によって不審なメールを見分けにくくなっています。結果として、違和感を覚える前にリンクをクリックしたり、情報を入力してしまったりするリスクが高まっているのが現状です。

サイバー攻撃の主な種類と手口一覧

ここでは、近年のサイバー攻撃でよく用いられる手口を紹介します。サイバー攻撃の種類を理解しておくことで、より効果的な対策を検討する際に役立ちます。

ランサムウェア攻撃

ランサムウェアは、サーバーや端末のデータを暗号化してアクセスできなくするマルウェアの一種です。データの復旧名目として身代金(ランサム)の支払いを求められるため、この呼称が付けられています。

悪意のあるWebサイトにアクセスしたり、メールに添付されたファイルを開いたりすることで、マルウェアに感染するケースが多いです。その後、ネットワーク上の端末やサーバーへと被害が拡大するおそれがあります。

近年はRaaS(Ransomware as a Service)※が台頭し、専門的な技術を持たない者でもランサムウェア攻撃を仕掛けることが可能となり、攻撃リスクが増大しています。

なお、攻撃者に金銭を支払っても、データが完全に復旧する保証はありません。むしろ再攻撃の標的になったり、支払った金銭が次の犯罪の資金源となったりする悪循環を招くことになります。

※ランサムウェアをサービスとして提供し、攻撃者が手軽に利用できる仕組み。

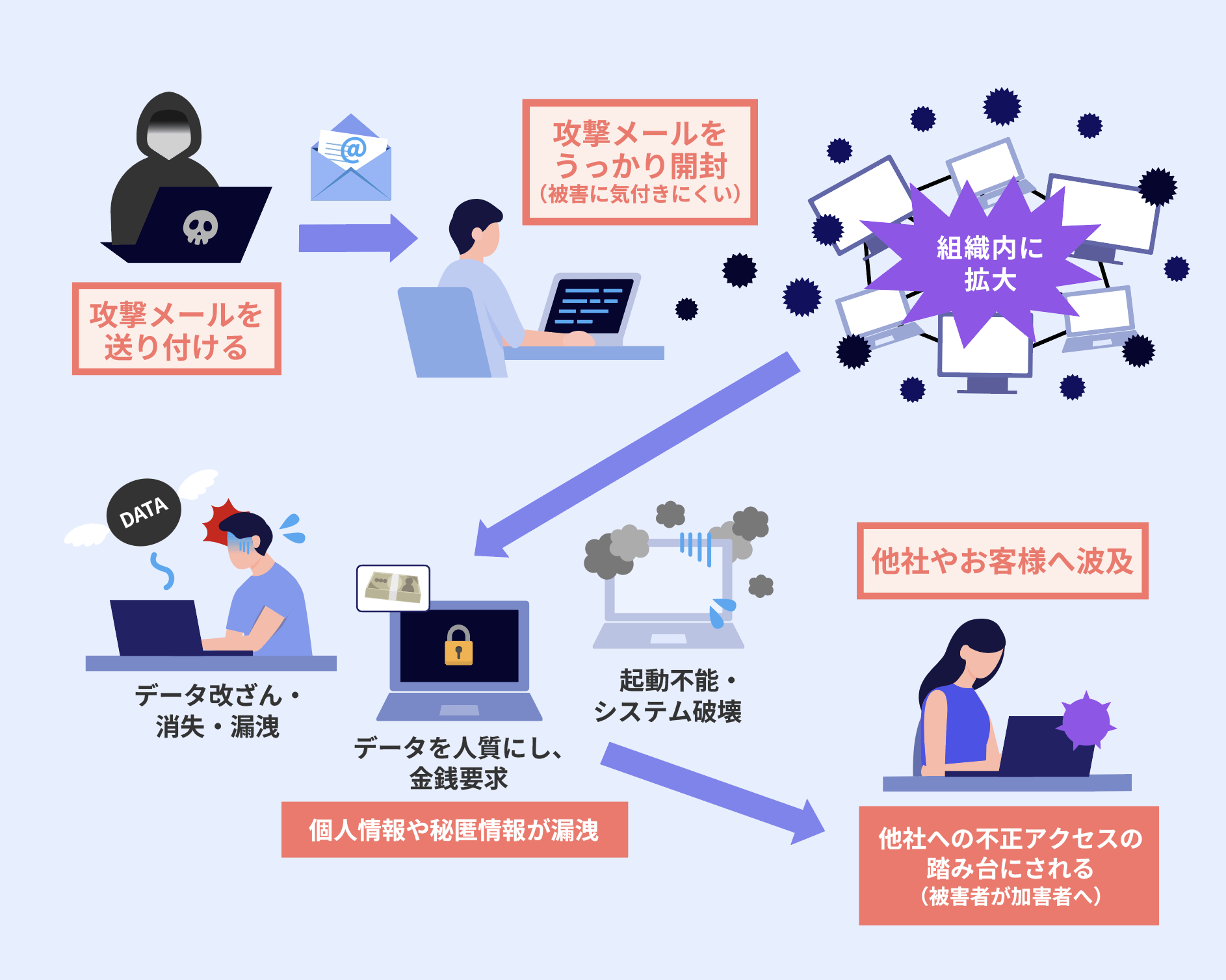

標的型攻撃

標的型攻撃とは、特定の組織や個人をターゲットにしたサイバー攻撃のことです。企業を標的とする場合には、攻撃者が従業員や顧客、取引先を装ってメールを送信し、添付ファイルや偽のURLリンクからマルウェアへの感染を試みます。最終的にはシステム内に不正侵入し、機密情報や顧客情報を盗むのが目的です。

フィッシング詐欺

フィッシング詐欺は、信頼できる組織や個人を装ったメール、もしくはWebサイトを通じて個人情報を盗み取る手口です。主に、メールに記載した誘導リンクからフィッシングサイトに誘導し、個人情報やパスワード、クレジットカード番号および暗証番号などを記入させて盗み取ります。近年は、比較的安全性が高いとされるSMSを悪用したフィッシング詐欺(スミッシング)も多発しています。

DDoS攻撃

DDoS攻撃(Distributed Denial of Service attack)は、ターゲットのWebサイトやサーバーに膨大なデータを送信して、機能不全にさせる行為です。

DDoS攻撃は以下のように分類できます。

- アプリケーションレイヤー攻撃

- プロトコル攻撃

- ボリューム攻撃

アプリケーションレイヤー攻撃

ユーザーからのリクエストを処理し、応答を生成するサーバーの「アプリケーションレイヤー」を狙った攻撃です。代表例は「HTTPフラッド攻撃」で、複数のIPアドレスを用いてターゲットに大量かつ多様なHTTPリクエストを送り続けます。リクエストそのものは正規のHTTP通信と同様の形式であるため、単純なパケットフィルタリング※1や帯域制限※2だけで対策するのは困難です。

※1 ネットワーク上の通信パケットを、あらかじめ設定したルールに従って検査し、許可されたものだけを通す技術。

※2 ネットワーク上のデータ転送速度や通信量に上限を設け、過負荷を防ぐための技術。

プロトコル攻撃

ネットワーク通信のプロトコル(主にTCPやIPなど)の仕組みを悪用し、サーバーやネットワーク機器のリソースを枯渇させようとする手法です。主に「SYNフラッド攻撃」が用いられ、偽装したIPアドレスからSYNパケット(接続要求)を大量に送るなどして、サーバーに接続確認のためのSYN-ACKパケットを返させた後、応答を待ち続ける状態を意図的につくります。攻撃側が応答しないため、サーバーは接続を確立できず、長時間この状態が続くとダウンしてしまいます。

ボリューム攻撃

代表的なボリューム攻撃の一例として、「DNSアンプ攻撃」があります。これは、DNSサーバーを経由して大量のパケットをターゲットに送り付け、システムを機能不全に陥れる攻撃手法です。攻撃者はターゲットのIPアドレスを偽装してDNSサーバーへリクエストを送信します。その結果、DNSサーバーから大量のレスポンスがターゲットに送られ、ネットワーク回線が過負荷となりネットワーク帯域を枯渇させます。DNSサーバーにリクエストすると、よりデータ量の大きいレスポンスとして返ってくるため、小規模な攻撃でも威力を大幅に増幅(アンプリケーション)できるのが特徴です。

Webアプリケーション攻撃

Webアプリケーションの脆弱性を突いて、不正アクセスやデータの改ざん・消去、機密情報の取得などを試みます。

代表的な手口は、以下の3つです。

- SQLインジェクション

- OSコマンドインジェクション

- クロスサイトスクリプティング(XSS)

SQLインジェクション

Webアプリケーションに設けられた入力フォームや検索ボックスに、攻撃者が悪意のあるSQL文を注入してデータベースを不正操作する手口です。認証情報の改ざんや機密情報の窃取、データ消去など、深刻な被害を引き起こします。入力値のエスケープ処理※1やプレースホルダ※2の適切な使用、Webアプリケーションの更新といった対策が必要です。

※1 プログラミング言語などで特別な意味のある文字や記号が入力された場合に、別の文字列に置き換える処理。入力値によって想定外の挙動が発生するのを防ぐ。

※2 あとからデータを割り当てられる変数のこと。

OSコマンドインジェクション

Webアプリケーション内でシェルコマンドや外部プログラムを呼び出す処理を悪用し、攻撃者が任意のコマンドを実行させる手法です。この手口では、ファイル操作やシステム設定の変更など、本来許可されていない操作まで行われる可能性があります。最悪の場合にはWebサーバーを乗っ取られてしまうため、シェルを呼び出す関数の使用を避けるか、入力値のチェックやエスケープ処理などの防衛策が求められます。

クロスサイトスクリプティング(XSS)

攻撃者が仕掛けたスクリプトを閲覧者のブラウザ上で実行させることで、Cookie情報の盗窃やフィッシングサイトへの誘導などを行います。端末内のデータや個人情報などを盗まれるだけでなく、ECサイトで高価な商品を買われたり、SNSアカウントを乗っ取られたりするリスクもあります。ブラウザをはじめとしたWebアプリケーションを常に最新の状態にし、バリデーション処理※で入力値に制限を設けるなどの対応が必要です。

※値やデータについて、桁数や文字数、フォーマットなどが適切かチェックする処理。

サイバー攻撃の種類別|有効な対策一覧

サイバー攻撃は手口によって特徴や被害の広がり方が異なるため、攻撃の種類に応じた適切な対策を講じることが重要です。そこで、代表的な攻撃ごとに有効とされる技術的対策と運用面のポイントを整理します。

ランサムウェア攻撃に有効な対策

ランサムウェア対策では、「侵入させない」「被害を拡大させない」「迅速に復旧する」という3つの視点で対策を講じることが重要です。

攻撃者の侵入を防ぐ「入口対策」

攻撃者の侵入を防ぐ「入口対策」としては、OSやソフトウェアを常に最新の状態に保つことが基本です。脆弱性を放置しないことに加え、多要素認証※1を導入することで不正アクセスを防ぎやすくなります。運用面では、不審なメールの添付ファイルを開封しない、URLリンクへ不用意にアクセスしないといった基本的なセキュリティールールの徹底が重要です。

※1 多要素認証:ID・パスワードに加え、ワンタイムコードや生体認証など複数の要素で本人確認を行う認証方式

技術的対策

- OS・ソフトウェアの最新化

- 多要素認証の導入

運用面のポイント:

- 不審なメールの添付ファイルの開封禁止

- URLリンクへの不用意なアクセス禁止

侵入後の被害拡大を防ぐ「内部対策」

侵入後の被害拡大を防ぐ「内部対策」としては、感染の疑いが発覚したらPCを速やかにネットワークから切り離すことが大前提となります。EDR※2を導入すれば、端末の不審な挙動を検知し迅速な対応も可能になります。

運用面では、異常を発見した際の即時報告の徹底やネットワーク隔離手順を社内で共有しておくことが重要です。

※2 EDR(Endpoint Detection and Response):PCやサーバー端末の挙動を常時監視し、不審な活動を検知・対応するセキュリティー対策ツール

技術的な対策:

- PCのネットワークを切断

- EDRの導入

運用面のポイント:

- 即時報告の徹底

- ネットワーク隔離手順の共有

迅速な復旧を行うための「事前対策」

万が一の被害に備えた「事前対策」として、定期的なデータバックアップの実施やオフライン環境でのデータ保管は欠かせません。

さらに復旧手順を確認するためのシミュレーションや訓練を行っておけば、実際のインシデント発生時にも迅速な復旧が可能になります。

技術的な対策:

- 定期的なデータバックアップ

- オフラインでのデータ保管

運用面のポイント:

- 復旧シミュレーションや訓練の実施

標的型攻撃・フィッシング詐欺に有効な対策

標的型攻撃やフィッシング詐欺への技術的な対策としては、OSやソフトウェアを常に最新の状態に更新し、既知の脆弱性を放置しないことが基本です。さらに、セキュリティー対策ソフトやメールフィルターの導入により、不審なメールやマルウェアを検知・遮断する仕組みを整備します。EDRを導入すれば端末の異常な挙動を早期に把握し、被害の拡大防止にもつながるでしょう。

運用面では不審なメールを不用意に開封しないことや、添付ファイルの開封を慎重に判断すること、URLリンクへのアクセス前に送信元を確認するなど、基本的なセキュリティールールの徹底が重要です。

技術的な対策:

- ソフトウェアを最新の状態に更新

- セキュリティー対策ソフト、メールフィルターの導入

- EDRの導入

運用面のポイント:

- 不審メールを不用意に開封しない

- 不審なメールの添付ファイルの開封禁止

- URLリンクへの不用意なアクセス禁止

DDoS攻撃に有効な対策

DDoS攻撃への対策では、大量アクセスによるサービス停止を防ぐためにアクセス制御の設定に加え、ファイアウォールやWAF※3、DDoS対策サービスなどを組み合わせた多層防御の構築が有効です。複数の防御手段を組み合わせることで、不正なトラフィックを段階的に遮断しやすくなります。

運用面ではトラフィック監視体制を整備し、通常とは異なるアクセスの急増を早期に検知できる環境を整えることが重要です。異常検知後に迅速な対応ができるよう、エスカレーション体制をあらかじめ整備しておきましょう。

※3 WAF(Web Application Firewall):Webアプリケーションへの不正な通信を検知・遮断し、SQLインジェクションなどの攻撃からWebサイトを保護するセキュリティー対策ツール

技術的な対策:

- アクセス制御

- ファイアウォール・WAF・DDoS対策サービスなどの多層防御

運用面のポイント:

- トラフィック監視体制の整備

- 異常検知後のエスカレーション体制の整備

Webアプリケーション攻撃に有効な対策

Webアプリケーションに対する攻撃への技術的な対策としては、パスワード管理の徹底に加え、定期的な脆弱性診断を実施しシステムの弱点を早期に把握することが必要です。WAFを導入することで、SQLインジェクション※4やクロスサイトスクリプティング※5などの代表的な攻撃も防御できます。

開発段階ではセキュアコーディング※6を徹底し、入力値検証やエスケープ処理、適切な権限管理などにより脆弱性を生まない設計も求められるでしょう。

運用面では、アプリケーションやミドルウェアの更新管理を継続的に行い、既知の脆弱性を放置しないことが重要です。

※4 SQLインジェクション:入力フォームなどに不正なSQL文を送り込み、データベースの情報を不正取得・改ざんする攻撃手法

※5 クロスサイトスクリプティング:Webページに悪意あるスクリプトを埋め込み、閲覧者の情報窃取などを行う攻撃手法

※6 セキュアコーディング:ソフトウェア開発時に脆弱性を作り込まないよう、安全性を考慮してプログラムを記述する開発手法

技術的な対策:

- パスワード管理の徹底

- 定期的な脆弱性診断

- WAFの導入

- セキュアコーディングの徹底

運用面のポイント:

- アプリケーション・ミドルウェアの更新管理

サイバー攻撃の被害事例

ここでは、2025年に国内で発生したサイバー攻撃の被害事例を紹介します。それぞれ、Webアプリケーション攻撃、ランサムウェア攻撃、DDoS攻撃による被害があったと見られています。

被害事例を見ても分かる通り、サイバー攻撃は特定の業界だけの問題ではなく、交通インフラや教育機関、民間企業など幅広い分野に影響を及ぼす可能性があることが改めて明らかになっています。

2025年初頭に相次いだDDoS攻撃

2024年末から2025年初頭にかけて、航空会社や鉄道会社、通信事業者など複数の企業がDDoS攻撃の被害を受けました。これによりシステム障害が発生し交通インフラに影響が出たほか、金融機関ではネットバンキングのサービスに障害が生じるなど、広範囲に影響が及びました。

いずれも日常生活に密接に関わる社会インフラであるため、今回の事例はサイバー攻撃が社会全体に及ぼすリスクを改めて浮き彫りにするものとなりました。同時に、日本におけるセキュリティー対策の課題や体制強化の必要性も明らかになっています。

大手飲料メーカーへのランサムウェア攻撃

2025年9月、大手飲料メーカーがランサムウェア攻撃の被害に遭い、大規模なシステム障害が発生しました。

同社は、顧客や従業員、関係先などを含む約190万件の個人情報が流出した可能性があると発表しています。

本件はデータセンターのネットワークへ不正侵入された後、ランサムウェアが実行されたことが原因とみられており、システム障害により国内の工場が次々と操業停止に陥るなど事業活動に大きな影響が及びました。

業務委託先から大学の個人情報が流出

ある大学のネットワーク管理業務を委託していた企業への不正アクセスをきっかけに、過去に在籍していた学生や職員など約1万6,000件の個人情報が流出した事例も報告されています。

委託先企業では不審なアクセスを検知した後、速やかにサーバーをネットワークから隔離するなどの対応を実施。その後の調査により、第三者による不正アクセスの痕跡が確認されています。

この事例は、サプライチェーンや業務委託先を含めたセキュリティー対策の重要性を示すケースとなりました。

婚活イベントサイトへのWebアプリケーション攻撃

2025年7月、婚活イベントサイトに対するWebアプリケーション攻撃によって、最大約90万人分の顧客情報が流出した可能性があることが明らかになりました。

同社が保有するドメインに酷似した偽のドメインからフィッシングメールが送信されていたことがきっかけとなり、被害が発覚しています。

発覚後、同社はプログラムの改修や追加のセキュリティー対策を実施するとともに、外部の専門機関によるシステムの再点検を行うなど、再発防止に向けた対応を進めました。

サイバー攻撃の対策には従業員の訓練・教育が不可欠

従業員の訓練・教育は、サイバーセキュリティー対策の重要な柱です。全従業員に社内研修を実施し、サイバー攻撃のリスクと対策方法への理解を通じて、ヒューマンエラーによる被害を防げます。定期的に最新の攻撃手法や被害事例を共有するなどして、セキュリティー意識が高い企業文化を築くことが重要です。

従業員教育には、サイバー攻撃に対する知見を持ったセキュリティー対策企業の訓練サービスを活用するとよいでしょう。

当社の標的型メール訓練サービス

当社は、従業員ひとりひとりのセキュリティー意識向上をサポートする「標的型メール訓練サービス」を提供しています。マルウェアの感染リスク自体を低減するだけでなく、感染した場合にも被害を極小化することが可能です。標的型攻撃メールを模した「訓練メール」を訓練対象者に送信し、攻撃メールへの意識向上と初動対応の強化を図ります。

当社では、AIを活用して最新の脅威に対応できる、オーダーメイド型の「標的型攻撃対策訓練・教育サービス」も提供しています。「企画→訓練→教育→評価分析」のサイクルを通じて、従業員のセキュリティー訓練・教育を継続的に実施できるサービスです。

まとめ

近年のサイバー攻撃は分業化やサービスとして提供されるようになり、手口の種類も多様化し、ますます巧妙化しています。サイバー攻撃への対策方法はいくつかありますが、その中でも最も重要なのは従業員のセキュリティー訓練です。従業員がサイバー攻撃に関する知識を得て、高いセキュリティー意識を持つことによって、ヒューマンエラーを防ぐことが可能になります。

当社では従業員のセキュリティー訓練に関する詳しい資料(ホワイトペーパー)をご用意しています。以下のリンクからダウンロードして、是非、ご活用ください。

資料ダウンロード