ITインフラサービスお役立ちコラム

2026年4月22日

経済産業省が推進する「サプライチェーン対策評価制度」とは?

2026年開始に向けた「★4」取得チェックリストと対応の進め方

サプライチェーン対策評価制度

サイバーセキュリティー

近年、サイバー攻撃は企業規模を問わず広がっており、特に製造業や物流企業では取引先企業のセキュリティー対策が不十分だったことが原因で情報漏えいやシステム停止が発生するケースも報告されています。

このような背景を受け、経済産業省はサプライチェーン全体のセキュリティーレベルを底上げするための新しい枠組みとして2026年より開始する「サプライチェーン強化に向けたセキュリティ対策評価制度(通称:サプライチェーン対策評価制度)」の導入を進めています。

本記事では、制度の概要やスケジュール、★1〜★5の評価の違いを整理するとともに、企業が目指すべき水準とされる★4取得に向けたチェックリストを解説します。

目次

サプライチェーン対策評価制度とは?

まずはサプライチェーン対策評価制度の概要と、制度がスタートする背景を整理します。

サプライチェーン対策評価制度の概要

サプライチェーン対策評価制度とは「サプライチェーン強化に向けたセキュリティ対策評価制度」の略称で、企業のサイバーセキュリティー対策の状況を評価し、サプライチェーン全体のリスクを可視化するための仕組みです。

企業規模にかかわらず一定の基準でセキュリティー対策を評価し、サプライチェーン全体の防御力を高めることを目的として経済産業省主導のもと制度化が進められています。

評価される主な観点は次の通りです。

- セキュリティーに関するルールや体制が整備されているか

- 技術的な対策が適切に実施されているか

- 従業員への教育・訓練が実施されているか

これらを総合的に評価し、★1〜★5の5段階で企業のセキュリティー対策レベルが示されます。

このうち★3および★4はISMS認証と相互補完的な制度として発展することを目指しているほか、将来的には英国CE(Cyber Essentials)との相互認証も念頭に意見交換を継続するとしています。

サプライチェーン対策評価制度の開始はいつから?

経済産業省ではサプライチェーン対策評価制度の本格運用開始時期について、2026年度(令和8年度)下期を目指すとしています。

今後は、発注企業が取引先の企業に対して一定以上の評価レベルを求めるケースも増えると考えられるため、制度が始まってから対応するのではなく、今のうちから対策の準備を進めておくことが重要です。

なぜ今、新しい制度が始まるのか?

サプライチェーン対策評価制度が導入される背景には、サイバー攻撃の急増があります。

近年の攻撃では、特に以下のような傾向が見られます。

- セキュリティー対策の弱い企業を狙う

- 取引先企業を踏み台に大手企業へ攻撃を仕掛ける

- サプライチェーン全体に被害が拡大する

例えば、取引先企業がランサムウェア被害に遭い、その影響で発注企業のシステムが停止するなど、サプライチェーン全体の事業継続に影響する事例も増えています。

そこで発注者・受注者双方が共通の基準でセキュリティー対策を講じることが喫緊の課題となっており、対策状況を可視化する仕組みとして本制度の導入が進められています。

サプライチェーン企業が目指すべきゴール「★4」の意味

サプライチェーン対策評価制度では企業のセキュリティー対策を★1〜★5で評価します。

中でも、サプライチェーンが★4を目指すべき理由と評価基準を解説します。

★1〜★5の違いを整理

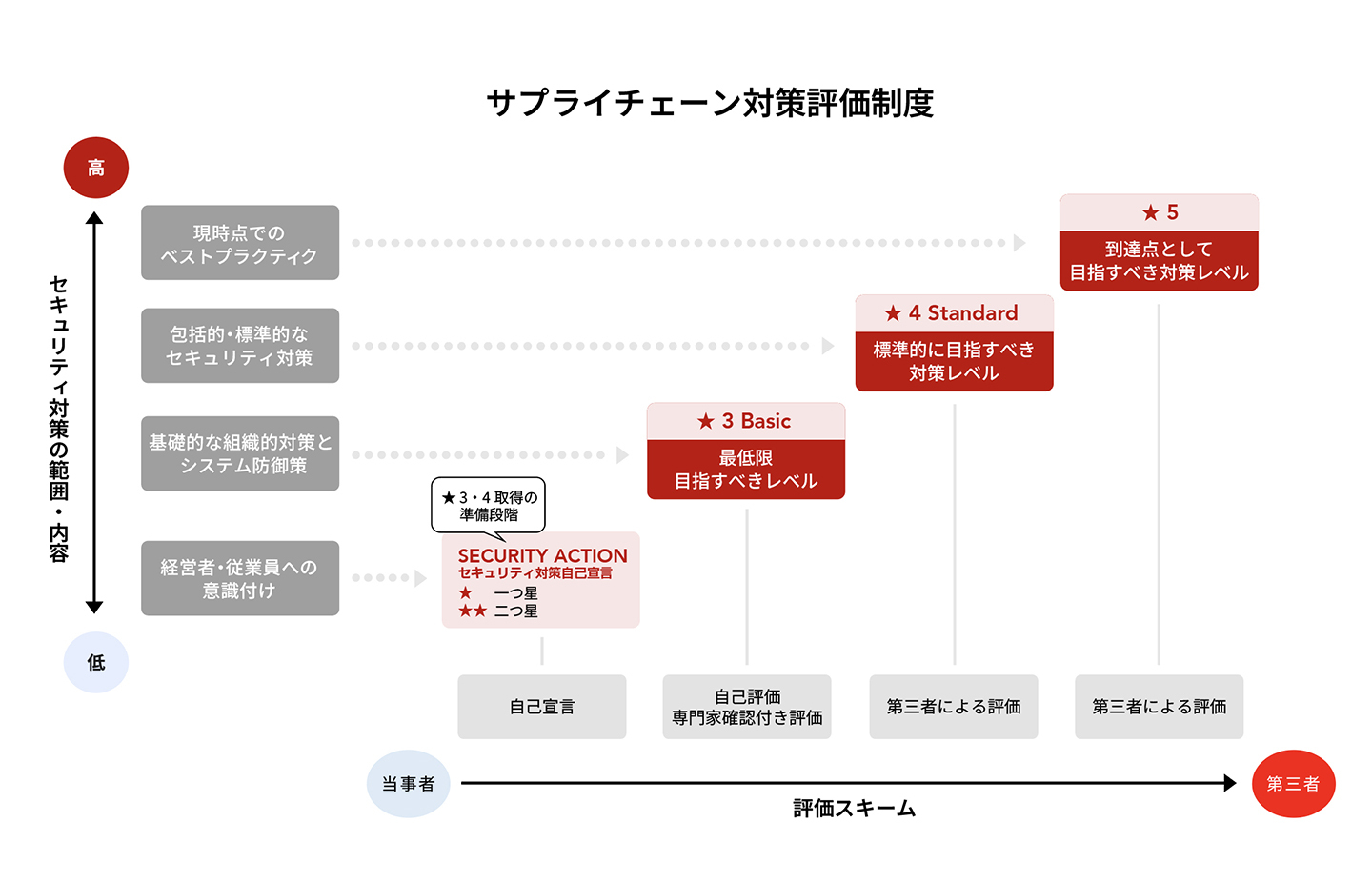

サプライチェーン対策評価制度では、企業のセキュリティー対策レベルを★1〜★5で評価します。経済産業省が公表している資料をもとに、各評価レベルの基本的な考え方や評価スキーム、有効期間の違いを整理してみました。

|

★1 |

★2 |

★3 |

★4 |

★5(検討中) |

基本的な考え方 |

IPAが定める「情報セキュリティー5か条」に取り組むことの自己宣言 |

IPAが定める「5分でできる!情報セキュリティー自社診断」と「情報セキュリティー基本方針」を策定・外部公開し、情報セキュリティー対策に取り組むことを自己宣言 |

一般的なサイバー脅威に対処しうる水準 |

サプライチェーン企業として標準的に目指すべきセキュリティー対策の水準 |

未知の攻撃も含めた高度なサイバー攻撃に対応。 現時点でのベストプラクティスに基づく対策 |

評価スキーム |

自己宣言 |

自己宣言 |

専門家確認付き自己評価 |

第三者評価 |

第三者評価 |

有効期間 |

- |

- |

1年間 |

3年間(毎年の年次点検・報告が必要) |

TBD |

★1・★2はこれまでも存在していましたが、いずれも自己宣言型の制度であり客観的な評価は不要でした。

一方、2026年度末頃から運用される予定の★3・★4は、専門家による確認または第三者評価スキームが加わる点が大きな違いです。

なお、★5は現在検討段階であり、将来的に高度なセキュリティー対策を評価する枠組みとして整備される予定です。

サプライチェーン企業にとって「★4」のメリットとは?

経済産業省の資料によると、サプライチェーン対策評価制度の中でも「★4」は「サプライチェーン企業として標準的に目指すべきセキュリティー対策の水準」として定義されており、重要な意味を持つ評価レベルです。

企業が★4を取得することでどういったメリットが期待できるのか、詳しく解説しましょう。

受注企業のメリット

1. 対外的な信頼獲得

★3は専門家による確認付きの自己評価であるのに対し、★4は第三者による厳格な認証・評価が不可欠です。

取得に向けたハードルは決して低くありませんが、その分取引先からの信頼性向上につながります。

2. 効率的なセキュリティー対策

統一された基準が示されることで、企業は「何をすべきか」が明確になります。

限られた人員や予算の中でも、優先順位をつけて効率的にセキュリティー対策を進めやすくなる点もメリットです。

発注企業のメリット

1. 事業継続性の向上

取引先を含めたサプライチェーン全体のセキュリティーレベルが底上げされることで、委託先企業の脆弱性を突いた攻撃のリスクが低減します。

その結果、サプライチェーンがサイバー攻撃によって停止するおそれもなくなり、事業継続性が高まります。

2. 管理コストの削減

統一された評価制度のもとでセキュリティー対策を講じておけば、発注企業が受注企業に対して個別にガイドラインを作成したりセキュリティー対策を確認したりといった手間が減り、結果として委託先管理のコスト削減にもつながるでしょう。

【チェックリスト】★4の取得に向けたセキュリティー要求事項

★4の取得に向けて求められるセキュリティー対策の要求事項は多岐にわたりますが、今回はその中でも特に重要かつ代表的な項目を整理します。

【体制整備・ガバナンス】ルールの明確化

セキュリティー対策と聞くと技術的な対応をイメージしがちですが、それ以前に組織として管理する仕組みを整えることが求められます。

- 経営層への定期的な報告体制の確立

- セキュリティー不備の是正プロセス

- 機密情報の共有先の把握

- 重要な取引先の対策状況の確認

- インシデント発生時の役割分担の明確化 等

上記の内容を踏まえ、社内にどういった課題があるのかを整理し、明確なルールとしてマニュアル化しておきましょう。

【防御・検知】基本的なIT基盤の保護

技術的な対策としては、次のような項目が求められます。

- 脆弱性管理体制の整備

- 重要データの暗号化

- 認証ログ収集と定期的な分析

- 社内ネットワークの適切な分離

- 不正通信の遮断(出口対策)

- 機器の挙動監視や分析

中小企業にとっては負担が大きい部分もありますが、外部サービスの利用等で効率的に整備することも可能です。

【事案対応】インシデントへの備え

サイバー攻撃は完全に防ぐことが難しいため、被害を最小限に抑える体制づくりも重要です。

- インシデント対応手順の整備

- 復旧手順の作成

- 復旧時間目標(RTO)の設定

- 定期的な訓練の実施

攻撃を受けた際に迅速に対応できる体制を整えることが、★4取得に向けた重要な課題となります。

サプライチェーン対策評価制度への対応で見落としがちな弱点は従業員の意識

企業のセキュリティー対策では技術的な内容にばかり注目されがちですが、それだけではサイバー攻撃への対策が十分とは言いきれません。

制度対応で見落とされがちな人的リスクについて解説します。

システム導入だけでは解消されない人的リスク

サイバー攻撃ではメールを起点とした手口が多く、特に昨今増えているのが標的型攻撃メールやフィッシングメール、ランサムウェアの侵入メール等です。

最近では生成AIの普及により、自然な文章による攻撃メールが大量に作成できるようになったこともあり攻撃はさらに巧妙化しています。

そのため、システムを導入するだけでは不十分であり、従業員のセキュリティー意識や対応力の向上が必要になります。

★4の要求事項「インシデントへの初動対応」をどう実現するか?

セキュリティー対応の基本方針やガイドラインの作成は、体制整備・ガバナンスの観点で基本的な対策であり、大企業の多くはマニュアル類を整備しインシデントへの初動対応に万全を期しています。

しかし、ガイドラインやマニュアル類が整備されていても、社員が不審メールに気づき、報告できなければ意味がありません。

つまり、★4の要求事項を実効性のあるものにするには、単なるルール整備だけでなく現場の社員が実際に気づいて行動できる教育が必要です。

組織の防御力を高める「標的型メール訓練サービス」の利用

人的リスク対策として有効なのが、標的型メールを想定した訓練です。実践的な教育による組織防御力の強化方法を紹介します。

体験型訓練で初動対応を体で覚える

従来のセキュリティー教育では講義やeラーニング等、机上の説明が中心でしたが、これだけでは現実の攻撃に対応するのは難しいのが実情です。

そこで、当社ではリアルな体験を通してセキュリティー対策の知見を深められる「標的型メール訓練サービス」を提供しています。

この訓練では、本物の攻撃メールを模した訓練メールを送信したうえで従業員の行動を記録し、診断レポートをもとに分析することができます。

クリックや報告の行動を可視化することで、組織の弱点を客観的に把握できるのが最大の特徴であり、多くの企業様に利用いただいています。

★4の維持(年次点検)に役立つ分析レポート

標的型メール訓練サービスでは、次のような分析が可能です。

- メールクリック率

- 部署別・役割別のリスクスコア

- 組織構造に基づく脆弱性マッピング

- 攻撃対象になりやすい部署の特定

これらのデータは、組織の弱点把握やリスク対策の優先順位付け等に役立てられ、訓練実績はサプライチェーン対策評価制度の更新にあたって対策状況のエビデンスとしても利用できます。

今からサプライチェーン対策評価制度の準備を始めよう

サプライチェーン対策評価制度の対象は大企業だけではなく、サプライチェーンに関わるすべての企業です。

そのため、中小企業にとってもセキュリティー教育を含め★4取得に向けた準備が不可欠です。

まずは本記事で紹介したチェックリストを参考に、自社の対策状況を確認することから始めてみましょう。

制度対応を実効性のあるものにするためには、技術対策だけでなく人的リスクへの対策も大きな課題です。

「標的型メール訓練サービス」の活用等も含め、組織全体でサイバー攻撃に備える体制を整えていきましょう。

- IPAは、独立行政法人情報処理推進機構の登録商標です。

- ISMSは、一般財団法人日本情報経済社会推進協会の登録商標です。